Настройка Cloudflare

Как подключить и защитить сайт через Cloudflare.

Cloudflare — сервис, который обеспечивает защиту сайта от атак, ускоряет загрузку страниц и улучшает безопасность.

Основные возможности:

- Блокировка вредоносных ботов, DDoS-атак и спама

- Кэширование статических файлов (CSS, JS, изображения) на серверах по всему миру

- Защита от угроз на уровне сети

- Бесплатный SSL-сертификат и многое другое

Полный список тарифов и функций — на официальном сайте в разделе Plans & Pricing.

Справочная информация и поддержка — в центре помощи Cloudflare.

Для максимальной защиты и производительности рекомендуется использовать связку:

Cloudflare → firewall от Fornex → ваш сервер

Это позволяет:

- фильтровать трафик на уровне Cloudflare (блокировать явные угрозы)

- дополнительно ограничить входящий трафик только с IP-адресов Cloudflare через наш firewall

- закрыть сервер от прямого доступа извне

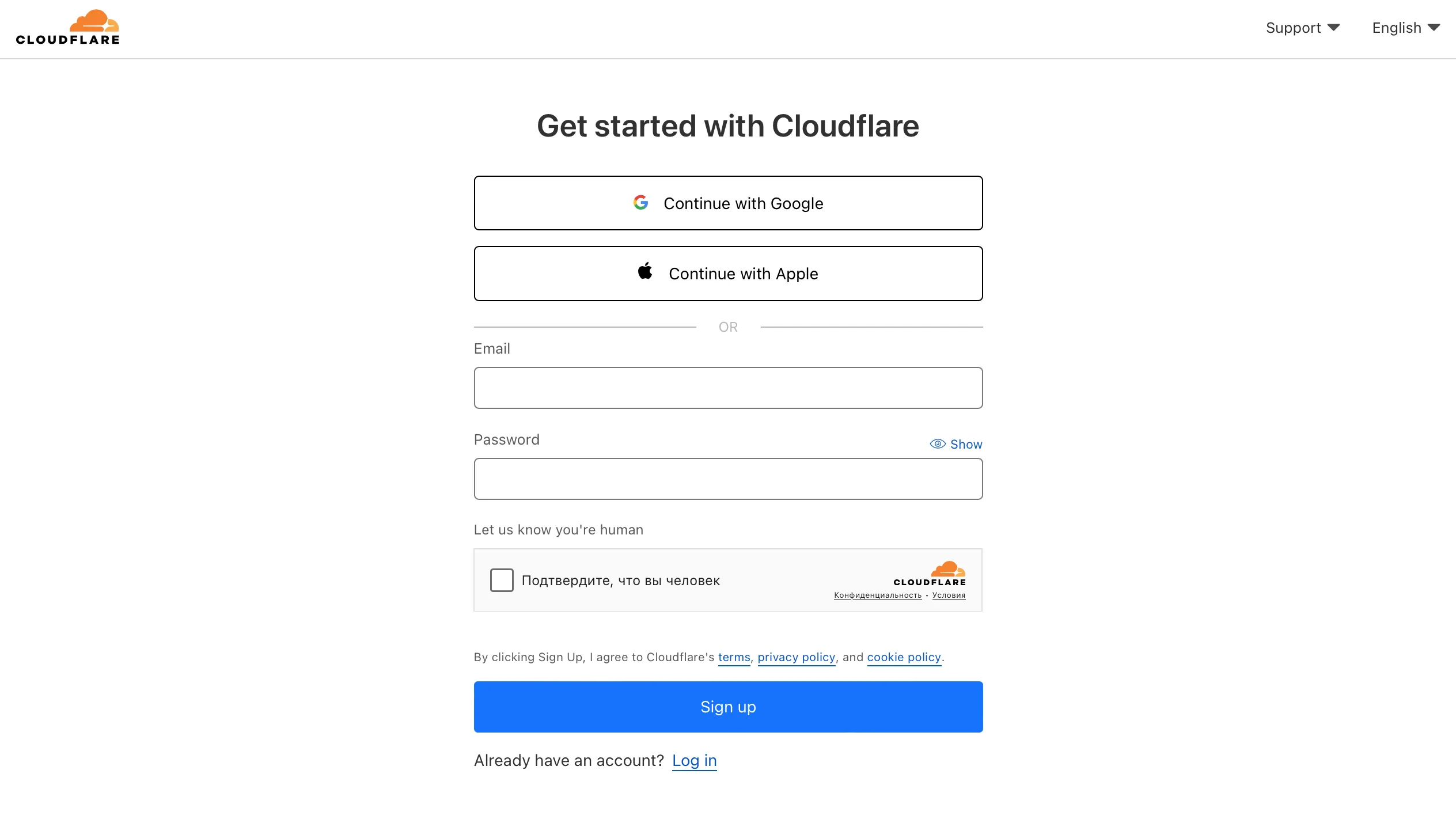

Шаг 1. Создание аккаунта Cloudflare

- Перейдите на сайт cloudflare.com и нажмите Sign Up.

- Выберите подходящий тариф (для начала достаточно бесплатного).

- Введите email и пароль, затем подтвердите регистрацию.

Форма регистрации Cloudflare

Форма регистрации Cloudflare

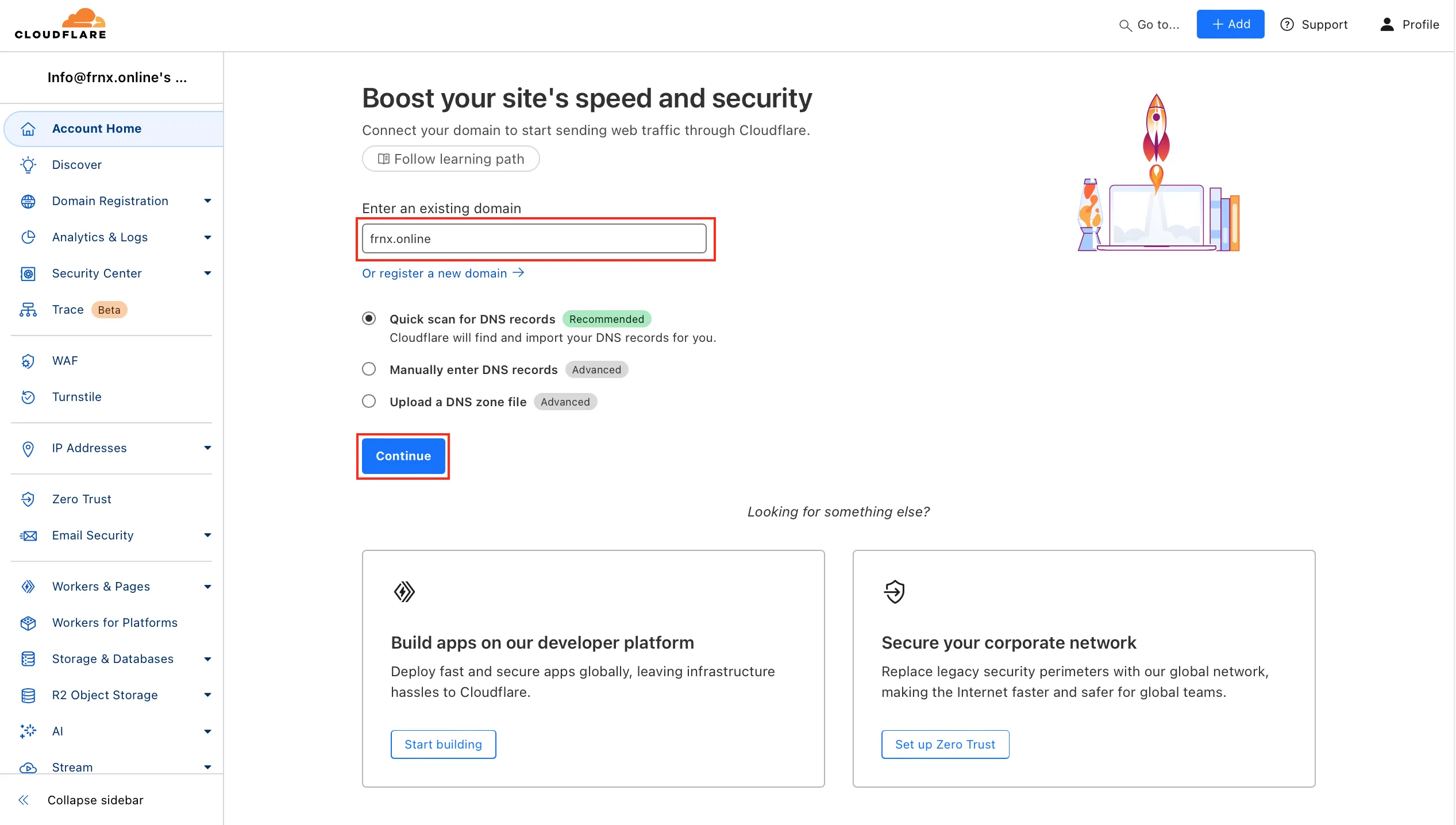

Шаг 2. Добавление домена

- Введите имя домена и нажмите Continue.

- Cloudflare автоматически просканирует текущие DNS-записи (это занимает около минуты).

- После сканирования нажмите Continue.

Ввод имени домена

Ввод имени домена

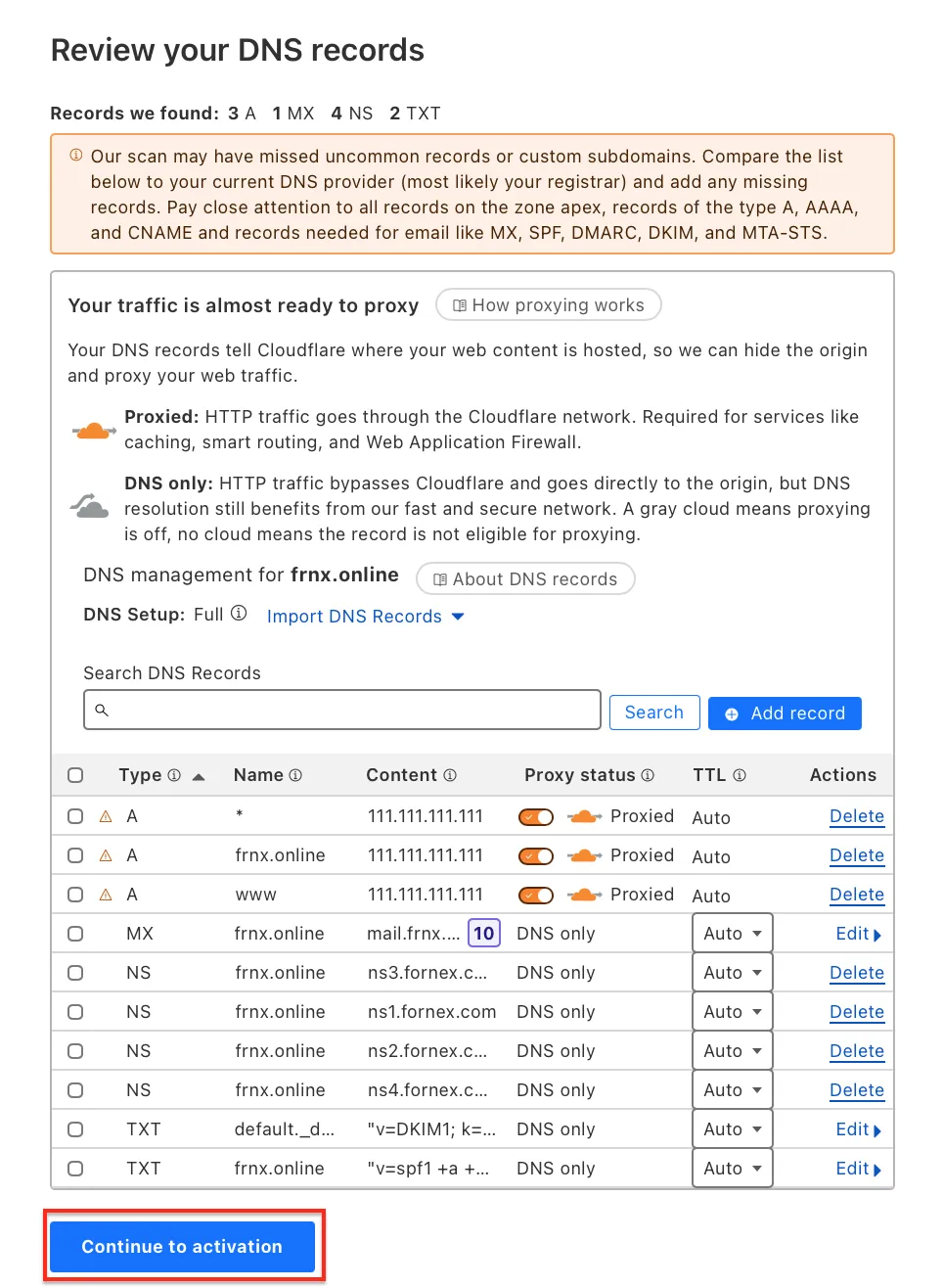

Шаг 3. Проверка и настройка DNS-записей

Cloudflare импортирует существующие DNS-записи вашего домена.

Проверьте, чтобы все важные записи были на месте (A, CNAME, MX, TXT и т.д.).

- Если запись отсутствует — нажмите Add record, укажите тип, имя, значение и TTL.

- Для поддоменов (например, api.example.com) добавляйте запись отдельно (не используйте wildcard

*для полной защиты). - Редактируйте или удаляйте записи прямо в интерфейсе.

После проверки нажмите Continue.

Интерфейс редактирования DNS

Интерфейс редактирования DNS

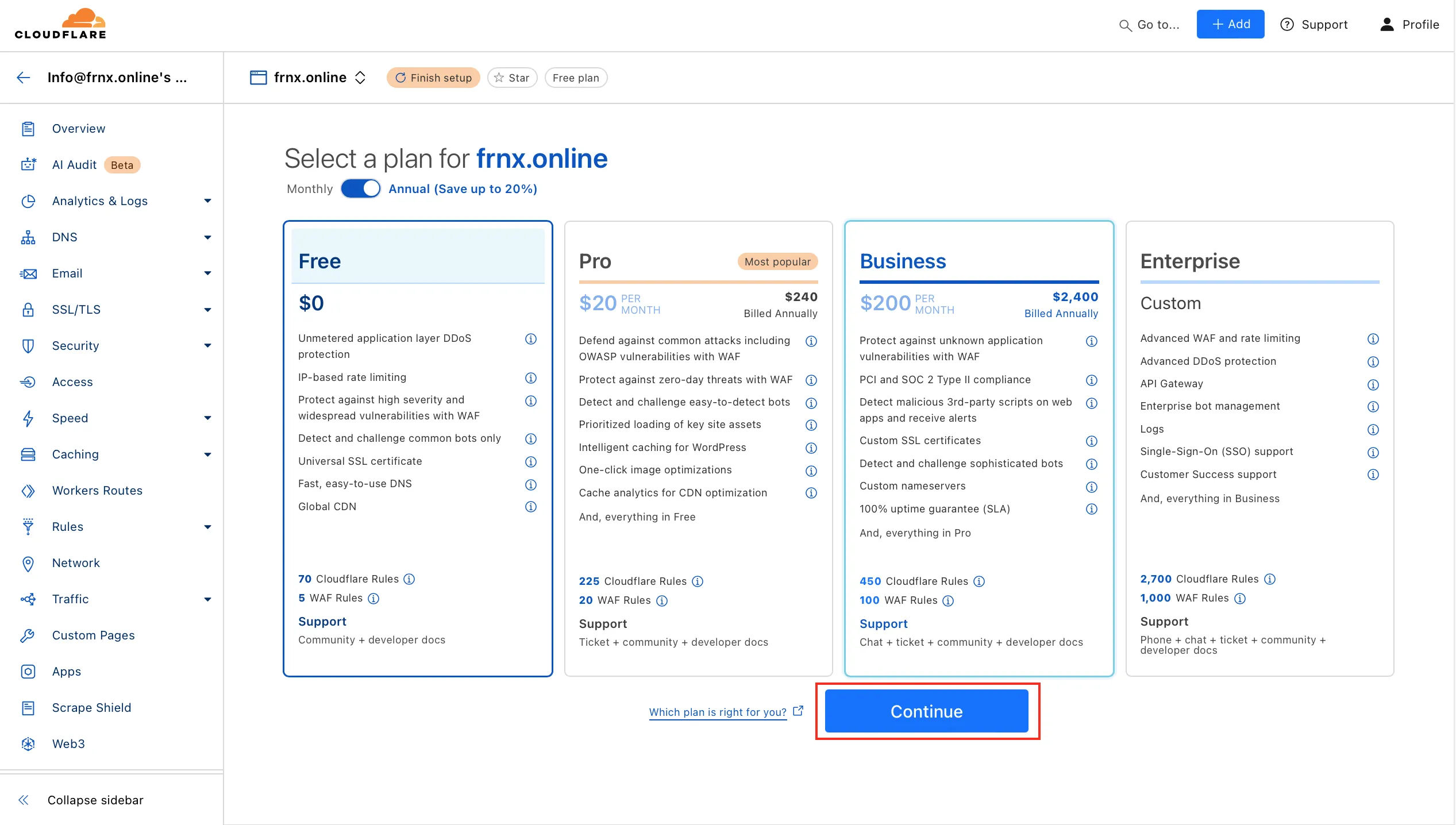

Выбор тарифа и активация

Выберите нужный план (бесплатный или платный).

Обратите внимание: бесплатный тариф не поддерживает загрузку собственных SSL-сертификатов.

Страница выбора плана

Страница выбора плана

Шаг 4. Обновление неймсерверов

Чтобы изменения вступили в силу, замените неймсерверы домена на те, которые выдаст Cloudflare (обычно два сервера вида ns1.cloudflare.com и ns2.cloudflare.com).

Обновление делается в панели вашего регистратора домена.

После изменения нажмите Continue.

Внимание

Обновление DNS может занять до 24 часов. В это время сайт может быть частично недоступен или работать через старые DNS.

Когда DNS обновится, статус домена в Cloudflare изменится на Active.

Шаг 5. Настройка защиты на стороне сервера и Fornex

1. На стороне сервера

Закройте все ненужные порты, оставив только те, которые реально используются:

80и 443— HTTP/HTTPS (обязательно для сайта)22— SSH (если используете)21— FTP (если используете)- Порт панели управления (например,

8443для HestiaCP,2083/2087для cPanel и далее) — если панель подключена

На VPS это можно сделать через встроенный firewall в дашборде заказа (раздел Firewall).

На выделенных серверах firewall настраивается вручную через iptables, ufw или firewalld.

Пример базовой настройки через ufw (разрешить только с IP Cloudflare):

# Разрешить порты только с диапазонов Cloudflare

sudo ufw allow from 173.245.48.0/20 to any port 80,443 proto tcp

sudo ufw allow from 103.21.244.0/22 to any port 80,443 proto tcp

# ... добавьте все диапазоны из https://www.cloudflare.com/ips/

# Разрешить SSH/FTP/панель (если нужны) — только с вашего IP или Cloudflare

sudo ufw allow from ВАШ_IP to any port 22 proto tcp

sudo ufw allow from ВАШ_IP to any port 21 proto tcp

sudo ufw allow from ВАШ_IP to any port 8443 proto tcp # пример для HestiaCP

# Запретить всё остальное

sudo ufw deny 80,443,22,21,8443

sudo ufw reload

Список всех IP-диапазонов Cloudflare всегда актуален здесь: https://www.cloudflare.com/ips/

2. На уровне Fornex (только для VPS)

Личный кабинет → VPS → вкладка Firewall:

- Создайте правила, разрешающие входящий трафик только с IP-диапазонов Cloudflare (список выше)

- Разрешите нужные порты (

80,443,22,21, порт панели и другие) - Запретите всё остальное

Это дополнительно блокирует прямые атаки на IP сервера, даже если кто-то обойдёт Cloudflare.

На выделенных серверах вся фильтрация настраивается вручную на самом сервере (iptables/ufw/firewalld).

3. На стороне Cloudflare

- Включите Proxy status (оранжевое облако) для всех A/CNAME-записей — трафик пойдёт через Cloudflare

- В разделе Security → WAF включите Managed Rules

- Включите Bot Fight Mode или Super Bot Fight Mode

- Настройте SSL/TLS → Edge Certificates — включите Full (strict)

- В разделе Caching включите кэширование статических файлов

После настройки всех трех уровней:

- прямые атаки на IP сервера блокируются firewall

- большинство угроз отсекает Cloudflare

- сервер получает только чистый трафик

Проверка работы

- Отправьте тестовое письмо/запрос на сайт — проверьте заголовки (CF-Ray, CF-Connecting-IP).

- Попробуйте открыть сайт напрямую по IP сервера — должно быть заблокировано.

- Проверьте скорость загрузки и попадание в «Входящие».

Примечание

На выделенных серверах будьте осторожны: если случайно закроете порт SSH (22) без исключения вашего IP — потеряете доступ к серверу. Делайте исключения заранее.

Помощь

Если у вас возникли вопросы или требуется помощь, пожалуйста, свяжитесь с нами через систему тикетов — мы обязательно вам поможем!